Los ataques DDoS, también conocidos como ataques de denegación de servicio distribuido, buscan sobrecargar sistemas de red con solicitudes y representan una creciente amenaza para la seguridad informática de las empresas. Estos ataques pueden causar inaccesibilidad de servicios y recursos, afectando gravemente a las organizaciones. Ataques como inundaciones SYN, ICMP Flood o SMURF pueden provocar pérdida de conectividad y sobrecarga de recursos.

Estar preparados protegiendo la empresa y los datos de esta con medidas de seguridad informática proactivas y planes de respuesta es esencial para protegerse contra estos ataques.

¿Qué son los ataques DDoS?

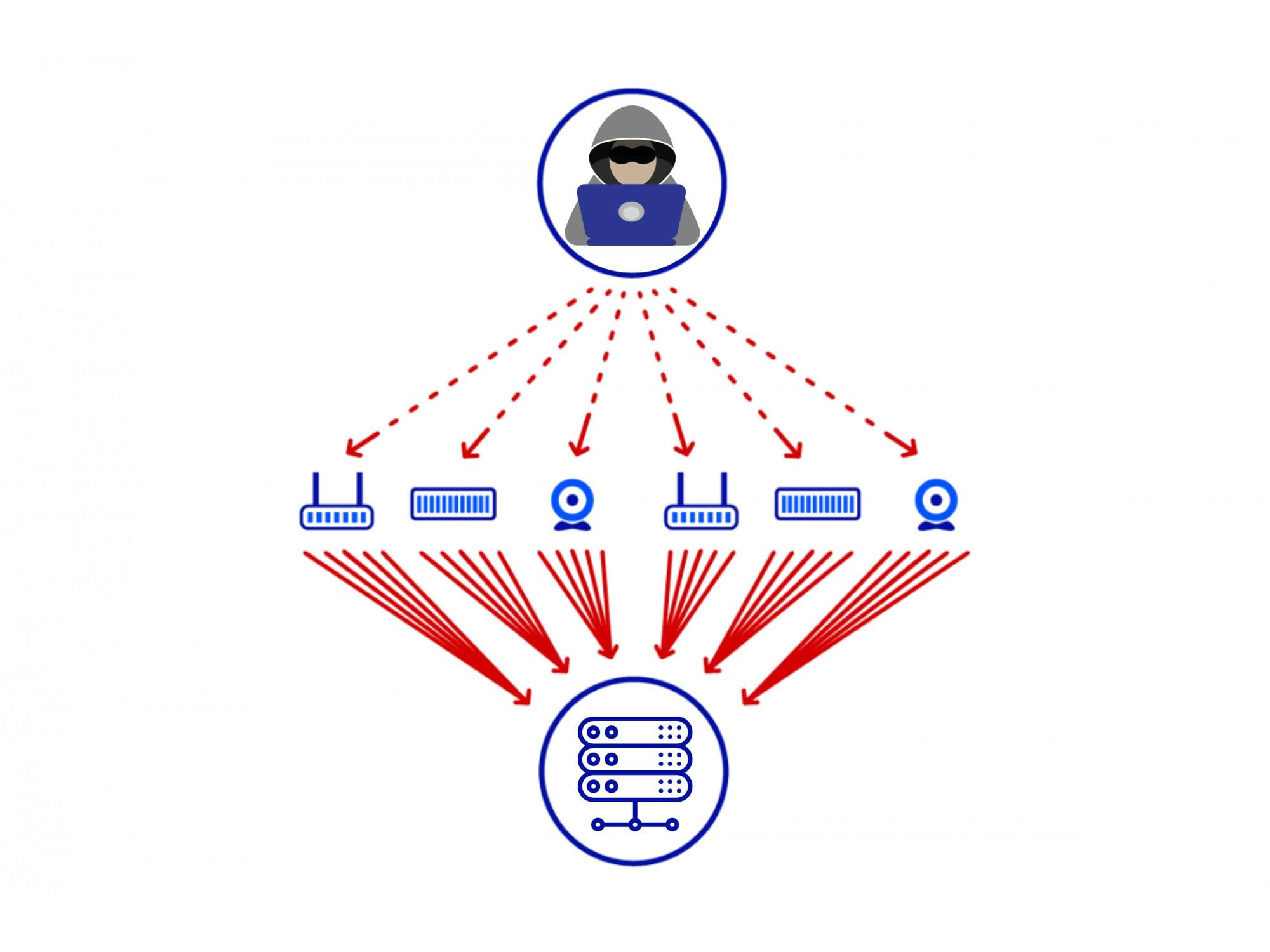

Los ataques de denegación de servicio distribuidos (DDoS) se trata de intentos malintencionados por parte de ciberdelincuentes, con el objetivo de interrumpir el tráfico normal de un servidor, servicio o red determinada, mediante la sobrecarga del objetivo o su infraestructura asociada con el envío de gran cantidad de tráfico de Internet.

Tipos de ataques DDoS

Los ataques DDoS pueden manifestarse de diversas formas, cada una con el objetivo de sobrecargar un sistema de red y causar inaccesibilidad de servicios. A continuación, se detallan algunos de los tipos de ataques DDoS más comunes:

- Inundación SYN: Este tipo de ataque DDoS se basa en enviar un gran volumen de solicitudes SYN al servidor de destino, sobrecargando sus recursos y provocando la denegación de servicios legítimos a los usuarios.

- Ataque ICMP Flood: En este tipo de ataque, se envían paquetes ICMP de forma masiva al sistema objetivo, saturando su ancho de banda y afectando su capacidad para procesar solicitudes legítimas.

- Ataque SACKPanic: Los ataques SACKPanic aprovechan vulnerabilidades en el sistema para enviar paquetes maliciosos que pueden causar un cuelgue en el sistema y provocar una interrupción en los servicios.

- Ataque SMURF: Un ataque SMURF consiste en enviar paquetes ICMP con la dirección IP falsificada del sistema objetivo, lo que provoca que múltiples sistemas respondan simultáneamente a dicha dirección, saturando sus recursos.

- Inundación UDP: En estos ataques, se envían grandes cantidades de paquetes UDP al sistema objetivo, provocando una sobrecarga en sus recursos y dificultando el acceso de usuarios legítimos a los servicios.

Impacto de los ataques DDoS

Pérdida de conectividad con la red

Los ataques de denegación de servicio distribuidos pueden resultar en una pérdida total o parcial de la conectividad con la red. Esto impide que los usuarios legítimos accedan a los servicios en línea, lo que puede tener consecuencias graves para las organizaciones afectadas.

Sobrecarga de recursos computacionales

Los ataques ataques de denegación de servicio distribuido pueden sobrecargar los recursos computacionales del sistema atacado, causando una ralentización de los servicios e incluso su colapso. La elevada demanda de procesamiento de las solicitudes puede llevar a una disminución significativa del rendimiento.

Cómo evitar los ataques DDoS

Los ataques DDoS son una amenaza creciente en el entorno digital, por lo que es fundamental que las empresas implementen medidas proactivas de seguridad para proteger sus sistemas.

A continuación se detallan algunas estrategias clave para evitar estos ataques:

Medidas de seguridad proactivas

- Mantener actualizados los sistemas y software para corregir posibles vulnerabilidades.

- Implementar firewalls y programas de detección de intrusiones para filtrar el tráfico malicioso.

- Utilizar servicios de protección DDoS ofrecidos por un buen proveedor de servicios de ciberseguridad, como es el caso de AO Data Cloud, con el que tendrás a tu alcance diferentes servicios para proteger tu empresa contra cualquier amenaza cibernética

Creación de una «red zombi»

Es fundamental proteger los dispositivos conectados a la red para evitar que sean utilizados en ataques de denegación de servicio distribuidos. Se deben tomar las siguientes medidas:

- Para dispositivos personales: Instalar y mantener actualizados programas antivirus y antimalware, además de utilizar contraseñas seguras y habilitar la autenticación en dos pasos.

- Para dispositivos IoT: Cambiar las contraseñas predeterminadas de fábrica, además de actualizar regularmente el firmware de los dispositivos.

Importancia de contar con un plan de respuesta a incidentes

Ante un posible ataque DDoS, es esencial tener un plan de acción definido para mitigar sus efectos y restaurar la operatividad lo antes posible. Algunas acciones a considerar son:

- Establecer roles y responsabilidades: Designar un equipo de respuesta a incidentes con funciones claras y protocolos de comunicación y realizar simulacros periódicos para garantizar la efectividad del plan.

- Monitorizar la red: Implementar herramientas de monitorización para detectar señales tempranas de un ataque DDoS, estableciendo alertas automáticas para actuar rápidamente ante la aparición de anomalías en el tráfico de red.

Importancia de la protección contra ataques DDoS

La protección contra ataques DDoS es de vital importancia para garantizar la seguridad informática y la disponibilidad de servicios en línea.

Ante la creciente amenaza que representan estos ataques, las empresas y organizaciones deben implementar medidas efectivas para mitigar y responder de manera eficaz a estas amenazas.

Amenazas para la seguridad informática

- La vulnerabilidad de los sistemas informáticos ante ataques DDoS.

- El riesgo de pérdida de información sensible o confidencial.

- La posibilidad de interrupciones en la disponibilidad de servicios esenciales.

Disponibilidad de servicios en línea

- La importancia de garantizar la accesibilidad continua de aplicaciones y plataformas en línea.

- El impacto negativo que un ataque DDoS puede tener en la reputación y la confianza de los usuarios.

- La necesidad de proteger la infraestructura tecnológica para mantener la operatividad de los servicios.

Medidas para mitigar y responder eficazmente a ataques DDoS

- Implementar soluciones de seguridad robustas y actualizadas que puedan detectar y bloquear ataques DDoS de manera proactiva.

- Establecer protocolos de respuesta a incidentes para actuar rápidamente ante un ataque DDoS en curso.

- Realizar pruebas de vulnerabilidad y evaluaciones de riesgo de forma periódica para identificar posibles puntos débiles en la infraestructura de red.

Adicionalmente, existe la posibilidad de contar con un centro de operaciones de seguridad (SOC), para evitar sufrir ataques de denegación de servicio distribuido, ya que el dicho centro supervisa y gestiona la seguridad informática de una organización. Descubre el SOC y conoce cómo puede ayudarte a proteger tu empresa ante cualquier tipo de ciberataque.

El equipo de AO Data Cloud estamos siempre a tu disposición. Siéntete libre de ponerte en contacto con nosotros y te ayudaremos en lo que necesites.

¿Buscas optimizar tus servidores cloud y reducir costes?

Contáctanos hoy mismo para recibir asesoría personalizada sobre cómo proteger tu infraestructura cloud frente a ataques DDoS. Estaremos encantados de ayudarte a reforzar tu entorno con soluciones robustas y escalables. Agenda una demo gratuita y descubre por qué cada vez más empresas confían en nosotros para garantizar la disponibilidad y seguridad de sus servicios.