En un mundo donde los ciberataques son cada vez más sofisticados y frecuentes, la inteligencia de amenazas (Threat Intelligence) se ha vuelto indispensable para la seguridad empresarial.

Proofpoint, líder en ciberseguridad, ofrece soluciones avanzadas que combinan inteligencia artificial y análisis en tiempo real para anticipar y neutralizar amenazas antes de que puedan causar daño. Con Proofpoint, tu organización no solo está protegida, sino que también se adelanta a los ciberdelincuentes, garantizando la continuidad del negocio y la integridad de tus datos.

Threat intelligence: Un pilar en la ciberseguridad moderna

El incremento de ciberataques ha puesto en evidencia la vulnerabilidad de diversas organizaciones. En 2024, los informes sobre ataques cibernéticos muestran un aumento significativo en la frecuencia y variedad de métodos utilizados por los actores maliciosos. Estas amenazas no solo afectan a grandes corporaciones, sino que las pequeñas y medianas empresas también se enfrentan a riesgos considerables.

Entre los tipos de ataques más comunes se encuentran:

- Phishing y su variante spear phishing, que buscan engañar al usuario para obtener datos sensibles.

- Malware, incluyendo ransomware, que bloquea el acceso a sistemas a menos que se pague un rescate.

- Exploits de vulnerabilidades en software, que permiten el acceso no autorizado a sistemas internos.

Por este motivo, Threat Intelligence juega un papel crucial en la defensa cibernética contemporánea, permitiendo a las organizaciones anticiparse y reaccionar ante diversas amenazas en un entorno digital en constante evolución.

¿Qué es Threat Intelligence?

El concepto de Threat Intelligence o inteligencia de amenazas incluye un conjunto estructurado de técnicas y procesos que permiten a las organizaciones recopilar, analizar y utilizar información sobre amenazas cibernéticas.

A partir de diferentes datos, se extraen insights que ayudan a identificar patrones de ataque y comportamientos maliciosos. Esto se traduce en una capacidad de respuesta más efectiva y en la implementación de medidas preventivas que salvaguarden los activos digitales.

Tipos de Threat Intelligence

La inteligencia de amenazas se clasifica en diferentes tipos, cada uno con su propia finalidad y enfoque. Cada tipo de Threat Intelligence cumple una función distinta a la hora de mejorar la postura de ciberseguridad de una organización al proporcionar diferentes niveles de conocimiento sobre las amenazas, lo que permite a las empresas defenderse de forma proactiva contra los ciberataques.

Inteligencia estratégica sobre amenazas

La inteligencia estratégica es fundamental para la planificación a largo plazo en materia de seguridad. Proporciona información valiosa sobre tendencias y motivaciones de los atacantes, resultando crucial para los líderes de las organizaciones.

El impacto de la inteligencia estratégica se refleja en la capacidad de una organización para prepararse frente a las amenazas cibernéticas. Al entender las tendencias y el entorno de ataque, las empresas pueden orientar sus recursos de manera eficiente.

Inteligencia táctica sobre amenazas

La inteligencia táctica se centra en la capacidad de respuesta ante amenazas inminentes. Proporciona información práctica y específica que los equipos de seguridad pueden implementar rápidamente para mitigar riesgos. Este tipo de inteligencia se basa en datos concretos que permiten la identificación de patrones de ataque.

Los indicadores de compromiso (IOC) son elementos críticos para la detección de amenazas en tiempo real. Incluyen direcciones IP, nombres de dominio y hashes de archivos que han sido asociados con actividades maliciosas. Al monitorizar y analizar estos IOC, las organizaciones pueden identificar posibles intrusiones y responder ante ellas de manera eficaz.

Inteligencia operativa sobre amenazas

La inteligencia operativa ofrece un enfoque más detallado sobre la ejecución de ataques. Se interesa por el «quién», «por qué» y «cómo» detrás de un incidente de seguridad, facilitando una comprensión más profunda de las tácticas y técnicas utilizadas.

El estudio de incidentes pasados proporciona lecciones valiosas que las organizaciones pueden aplicar. Al revisar los errores y éxitos en la respuesta a ataques anteriores, se pueden desarrollar mejores prácticas y protocolos que mejoren la seguridad general. Este análisis ayuda a las empresas a tener una visión más clara de sus vulnerabilidades y a reforzar sus defensas en el futuro.

Inteligencia técnica sobre amenazas

Este tipo de inteligencia se centra en evidencias específicas de un ataque para analizarlas y crear una base para comprender cómo funcionan. Los equipos de ciberseguridad pueden buscar indicadores de vulnerabilidad, como direcciones IP informadas o contenido de correo electrónico de phishing.

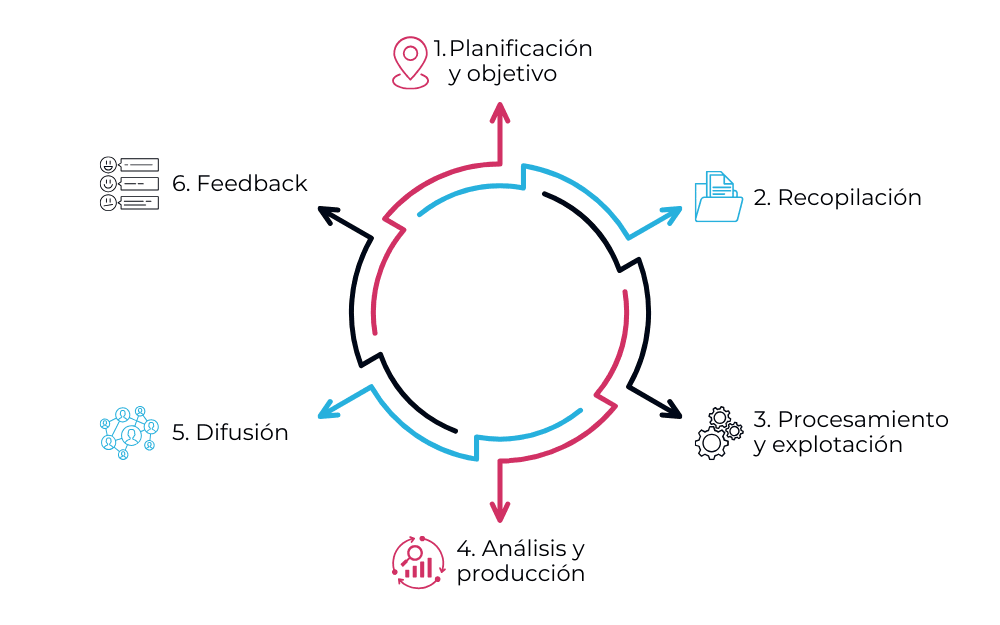

Ciclo de vida de la inteligencia de amenazas

El ciclo de vida de Threat Intelligence es un proceso sistemático diseñado para que las organizaciones puedan recolectar, analizar y utilizar información sobre posibles amenazas cibernéticas.

Este proceso estructurado, compuesto por seis pasos, es esencial para comprender y mitigar los riesgos cibernéticos:

- Planificación y objetivo: En la fase inicial, se establecen objetivos claros para el programa de inteligencia de amenazas. Es crucial definir contra qué amenazas específicas se quiere proteger la organización, basándose en sus vulnerabilidades y perfil de riesgo únicos.

- Recopilación: Tras definir la dirección, se procede a la recopilación de datos relevantes de diversas fuentes. La efectividad de la inteligencia sobre amenazas cibernéticas depende en gran medida de la amplitud y profundidad de los datos recopilados, ya que diversas fuentes pueden ofrecer información sobre diferentes aspectos de las amenazas potenciales.

- Procesamiento y explotación: Una vez recopilados los datos, deben ser procesados o transformados en un formato que permita un análisis más profundo, convirtiendo así los datos sin procesar en algo más manejable y significativo.

- Análisis y producción: Esta fase consiste en interpretar los datos procesados para proporcionar contexto y perspectivas prácticas. El objetivo es entender no solo si existe una amenaza, sino también su naturaleza, objetivos, capacidades e impacto potencial en la organización.

- Difusión: Tras el análisis, es fundamental comunicar los hallazgos de manera eficaz a toda la organización o a las partes interesadas relevantes, en un formato comprensible que promueva la acción. Esto implica traducir la información sobre amenazas cibernéticas en consejos prácticos o recomendaciones adaptadas a los diferentes departamentos de la organización.

- Feedback: Asegura la mejora continua y la relevancia de los esfuerzos de threat intelligence. Al conocer la opinión de los usuarios finales sobre la utilidad de la inteligencia proporcionada, las empresas mejoran su enfoque basándose en la efectividad, y no solo en la precisión teórica.

Proofpoint: La ventaja competitiva en la ciberseguridad moderna

Proofpoint se posiciona como un líder en el ámbito de la ciberseguridad, proporcionando soluciones avanzadas que integran una amplia gama de servicios destinados a proteger a las organizaciones frente a amenazas actuales y emergentes.

Contar con soluciones avanzadas de Threat Intelligence es imprescindible para contar con una buena capa en la protección empresarial. Proofpoint ofrece varios productos y servicios que respaldan a las organizaciones, entre ellos:

- Inteligencia sobre amenazas emergentes: Solución avanzada que ofrece inteligencia y contexto de amenazas profundos, fuentes de reputación de dominio e IP procesables para identificar actividades sospechosas y maliciosas.

- Servicios de inteligencia sobre amenazas de Proofpoint: Ofrece inteligencia integral seleccionada por analistas con recomendaciones prácticas e inteligencia adaptada específicamente a las necesidades de cada empresa, independientemente del sector en el que opere.

- Protección contra ataques dirigidos (TAP): Diseñado para detectar, mitigar y bloquear amenazas avanzadas dirigidas a personas a través del correo electrónico. TAP ayuda a detectar ataques de correo electrónico tanto conocidos como nunca antes vistos, incluido malware polimórfico, documentos con fines maliciosos, phishing de credenciales y otras amenazas avanzadas.

Beneficios de la solución de Proofpoint para la ciberseguridad empresarial

La implementación de soluciones como la de Proofpoint en el ámbito de la ciberseguridad empresarial conlleva una serie de beneficios que optimizan la protección contra amenazas y mejoran la respuesta ante incidentes de seguridad.

Prevención de brechas de seguridad

La capacidad de Proofpoint para prevenir brechas de seguridad es uno de sus beneficios más destacados. Su enfoque proactivo permite a las organizaciones reforzar sus defensas y actuar antes de que las amenazas se materialicen.

- Detección temprana de amenazas: La detección temprana de amenazas es esencial para mitigar los efectos de un ataque cibernético. Proofpoint utiliza tecnologías avanzadas de análisis que permiten identificar comportamientos sospechosos y potenciales vulnerabilidades en tiempo real. Esta detección rápida ayuda a las organizaciones a mantener la integridad de sus datos.

- Mitigación de riesgos: La mitigación de riesgos se logra mediante un continuo monitoreo y evaluación de las amenazas más recientes. Proofpoint proporciona alertas y recomendaciones que facilitan a las empresas la adopción de medidas correctivas, minimizando así la superficie de ataque y evitando brechas de seguridad costosas.

Mejora en la toma de decisiones

El acceso a información precisa y actualizada favorece una toma de decisiones más informada en el ámbito de la seguridad. Esto permite a las organizaciones actuar de manera estratégica y alineada con sus objetivos de negocio.

Proactividad en la defensa

La defensa proactiva es un enfoque que permite a las organizaciones anticiparse a las amenazas, lo que es esencial en el actual panorama cibernético en constante evolución.

- Anticipación de ataques: Proofpoint permite a las organizaciones anticipar posibles ataques al analizar patrones de comportamiento y prever tácticas de los ciberdelincuentes. Esta capacidad de anticipación es clave para implementar mejoras en la infraestructura de seguridad antes de que surjan problemas.

- Implementación de medidas preventivas: La solución de Proofpoint también favorece la implementación de medidas preventivas basadas en el análisis de datos y en la inteligencia recabada. Esto permite a las empresas crear un entorno más seguro y resiliente, capaz de adaptarse rápidamente a la aparición de nuevas amenazas.

En conclusión, la combinación de Threat Intelligence con las avanzadas soluciones de Proofpoint es esencial para cualquier organización que busque mantenerse a la vanguardia en la protección de sus activos digitales.

La capacidad de anticiparse a las amenazas y responder eficazmente ante incidentes críticos convierte a Proofpoint en un socio invaluable en la misión de salvaguardar la seguridad empresarial en el panorama cibernético actual.

¿Estás interesado en implementar soluciones de Threat Intelligence en tu empresa?

Contáctanos hoy mismo para descubrir cómo podemos ayudarte a detectar, prevenir y responder a ciberataques y reforzar tu ciberseguridad.